Se você tem prestado atenção à segurança cibernética ultimamente, provavelmente já ouviu falar em senhas. O Google já está lançando-os e eles podem estar prestes a mudar a maneira como protegemos a Internet, mas o que exatamente são as chaves de acesso? E eles são melhores do que os logins de senha que usamos há décadas?

O que é uma chave de acesso?

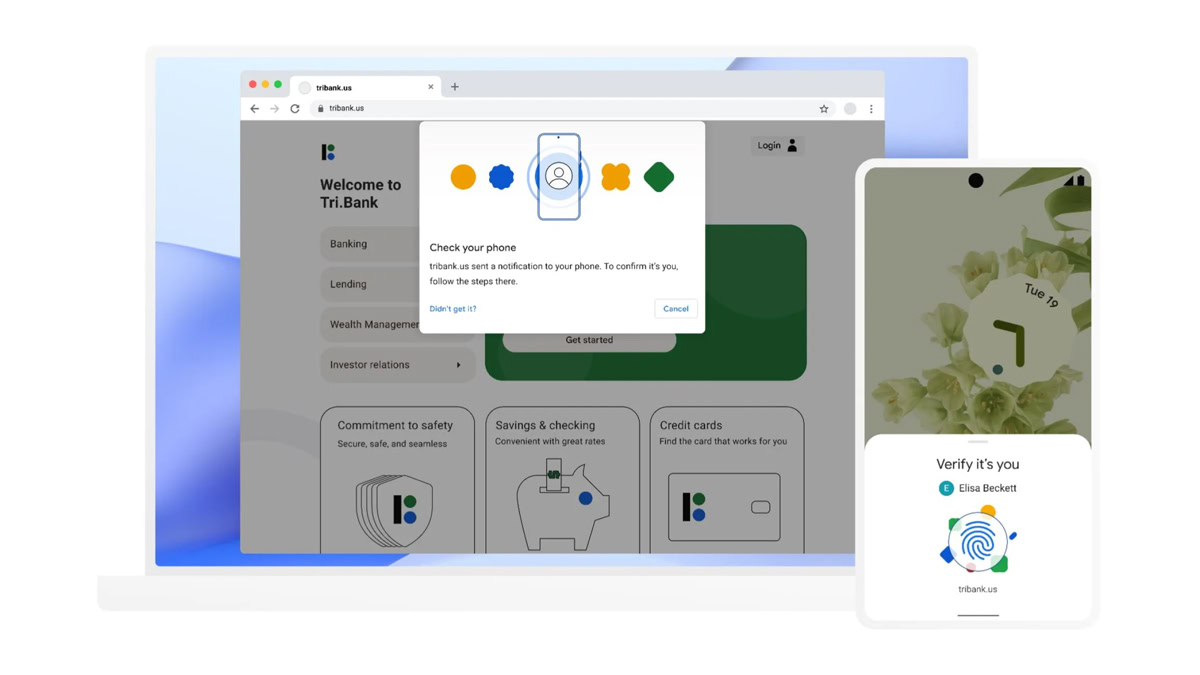

As chaves de acesso tratam de se livrar de logins de senha para contornar suas fraquezas (mais sobre isso mais tarde). Em vez disso, um autenticador, como um chaveiro do sistema operacional do telefone ou um gerenciador de senhas separado, gera um par de chaves criptográficas, concedendo a você acesso a outros aplicativos e sites. Você ainda precisa verificar sua identidade por meio do autenticador, é claro, o que provavelmente significa uma senha mestra, com reconhecimento facial ou de impressão digital opcional para acelerar as coisas.

Um aspecto importante do conceito de senha é a portabilidade. É potencialmente muito fácil sincronizar senhas entre seus dispositivos, desde que você tenha essa senha mestra para desbloquear as coisas.

Como funciona uma chave de acesso?

Quando você habilita as chaves de acesso em um aplicativo ou site compatível, seu autenticador cria um conjunto de chaves criptográficas públicas e privadas. Para autenticação segura, essas chaves são trocadas, criptografando o tráfego contra o mundo externo.

As chaves públicas são assim chamadas porque são armazenadas em servidores associados a um aplicativo ou site. Um hacker pode hipoteticamente invadir um servidor e roubar sua chave, mas sem sua senha mestra e chave privada, é inútil.

As chaves privadas são sempre armazenadas localmente em seus dispositivos e fornecidas aos servidores somente quando algo requer credenciais. Você deve verificar sua identidade para que o processo seja concluído. Observe que um servidor não precisa dos detalhes completos de uma chave privada, pois há um link matemático para seu equivalente público.

Senha x senha: qual é mais seguro?

As chaves de acesso são geralmente mais seguras, pois as senhas devem inevitavelmente ser armazenadas em um banco de dados remoto. Embora muitas empresas tenham defesas em vigor, um hacker habilidoso pode violá-las, e qualquer login que encontrarem será imediatamente útil se não for respaldado pela verificação em duas etapas (2SV). A situação piora quando as pessoas reutilizam senhas com muita frequência: os hackers podem não precisar se preocupar com outros servidores se a mesma senha funcionar em todos os lugares.

A natureza humana pode derrotar as senhas de outras maneiras. Muitas vezes, não pensamos o suficiente sobre eles, tornando-os fáceis de adivinhar ou força bruta por meio de tentativas repetidas. Quando isso não é um problema, às vezes os compartilhamos com pessoas que não deveríamos, por exemplo, se formos vítimas de golpes de phishing.

As chaves mestras não são invencíveis, é claro. Se alguém conseguir um de seus autenticadores e sua senha mestra, eles podem ter as chaves para toda a sua vida digital, ou pelo menos tudo que usa uma chave de acesso. No entanto, isso deve ser menos provável do que ataques a servidores remotos.